随着大模型技术与超级智能体(如Ollama、openclaw、opencode等)在政务场景的广泛应用,政府单位面临新型网络安全挑战,部分政府机构因缺乏专项安全规划,已触发网络安全预警。本文系统梳理AI应用中的高发安全漏洞,并提出针对性处置方案,为政务数字化转型提供安全合规参考。

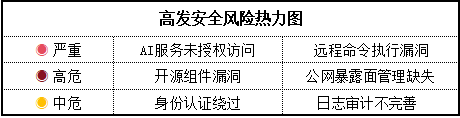

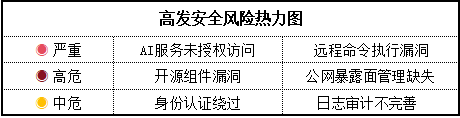

一、现状痛点与风险画像

1.1 典型安全事件类型分布

1.2 通报事件共性分析

| 风险维度 |

具体问题 |

潜在影响 |

| 暴露面管控 |

内部AI服务、开发测试系统直接映射公网 |

未授权访问、数据泄露 |

| 组件安全 |

开源框架(React/Next.js等)漏洞未及时修复 |

远程代码执行、系统沦陷 |

| 配置管理 |

默认安装、弱口令、无身份认证 |

横向移动、权限提升 |

| 响应能力 |

漏洞发现到处置周期长,缺乏自动化监控 |

窗口期被利用 |

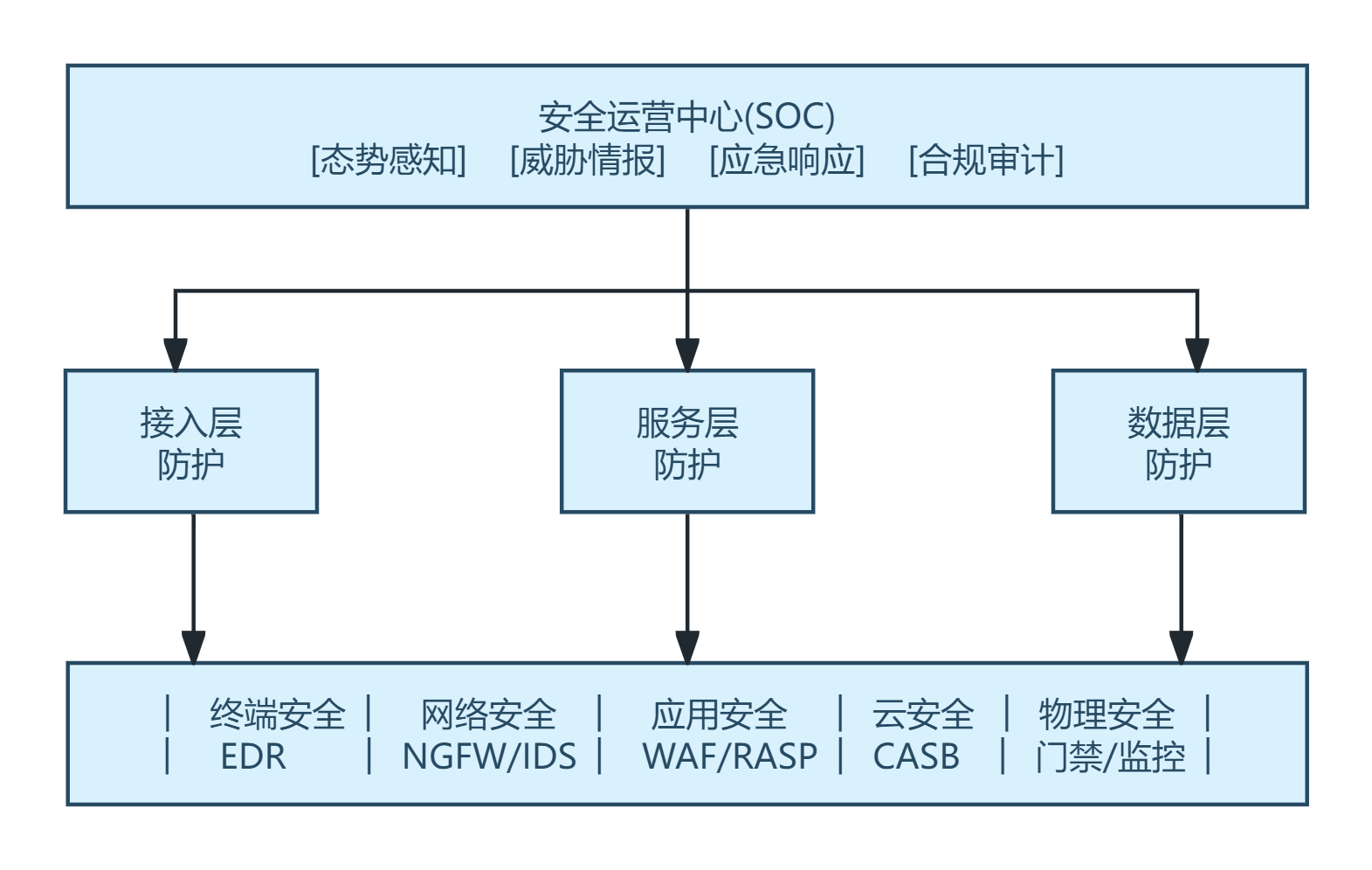

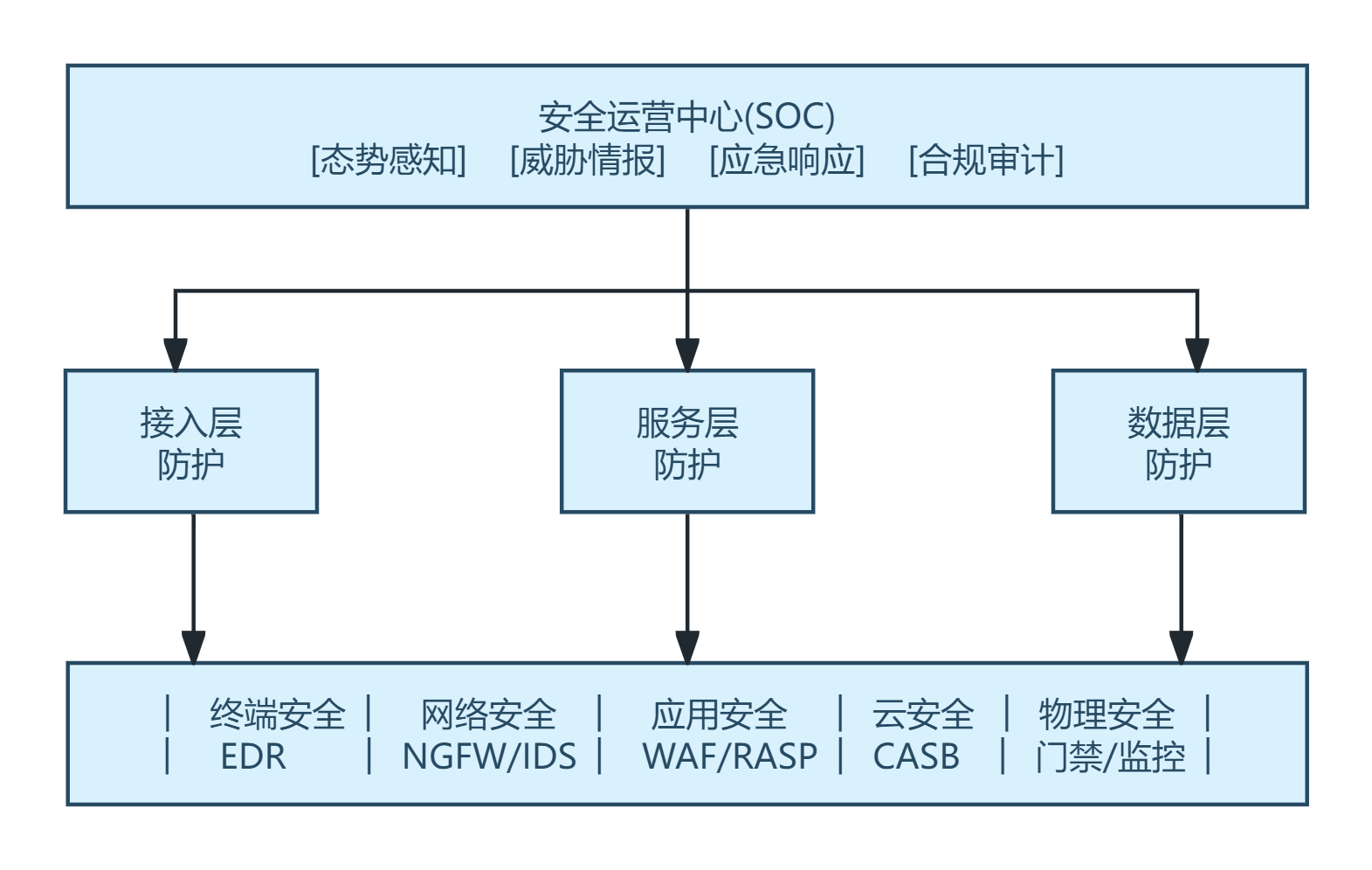

二、整体防护架构设计

2.1 "零信任+纵深防御"体系

2.2 分层防护策略

| 层级 |

防护目标 |

核心措施 |

技术手段 |

| 边界层 |

减少攻击面 |

暴露面梳理、访问控制 |

防火墙、零信任网关 |

| 应用层 |

防止漏洞利用 |

代码安全、组件治理 |

SCA、WAF、RASP |

| 主机层 |

阻止横向移动 |

加固、监控、响应 |

EDR、漏洞管理 |

| 数据层 |

保护核心资产 |

分类分级、加密脱敏 |

DLP、数据库审计 |

三、六大核心解决方案

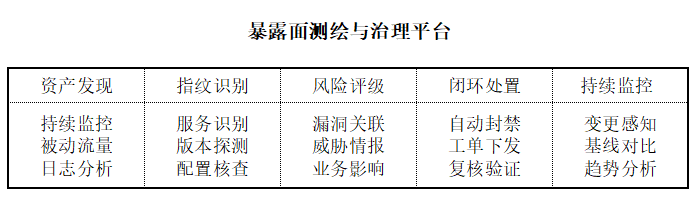

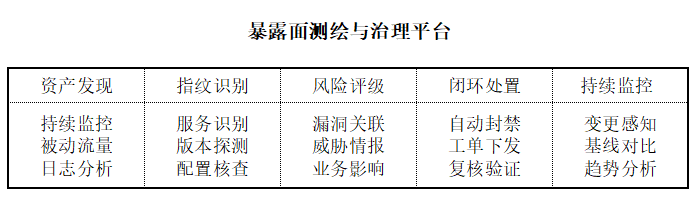

3.1 方案一:互联网暴露面治理(解决"私搭乱建")

问题场景

- 业务部门私自部署AI工具、知识库系统映射公网

- 开发测试环境使用生产数据且暴露在互联网

- 历史遗留系统"僵尸资产"无人维护

解决方案架构

落地实施步骤

# 暴露面治理工作流程(伪代码示意)

def exposure_surface_governance():

# 阶段1:全面测绘(第1-2周)

assets = active_scan(ip_ranges) + passive_discovery(flow_logs)

# 阶段2:资产确权(第3周)

for asset in assets:

owner = identify_responsible_party(asset)

classify_asset(asset, category=['核心业务','内部办公','测试开发','未知'])

# 阶段3:风险处置(第4-6周)

high_risk = filter_risk_level(assets, level='high')

for risk in high_risk:

if risk.exposure == 'unauthorized':

block_access(risk) # 立即阻断

notify_owner(risk, deadline=24_hours)

elif risk.vulnerability:

create_ticket(risk, sla='7_days')

# 阶段4:持续运营(长期)

schedule_daily_scan()

establish_monthly_review()

关键控制点

| 控制项 |

实施标准 |

检查频率 |

| 公网IP白名单 |

所有公网服务须审批入库 |

实时 |

| 端口最小化 |

仅开放443/80等必要端口,高危端口默认拒绝 |

每日 |

| 域名资产梳理 |

建立全量域名台账,含子域名 |

每周 |

| 云资产同步 |

对接云平台API,自动发现新增实例 |

实时 |

3.2 方案二:开源组件安全治理(解决"供应链漏洞")

问题场景

- 使用存在已知漏洞的开源框架(如React、Next.js等)

- 缺乏组件清单(SBOM),漏洞爆发时无法快速定位影响范围

- 开发团队直接引入组件,未经安全评估

解决方案:DevSecOps流水线

┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐

│ 需求 │───►│ 开发 │───►│ 测试 │───►│ 部署 │───►│ 运营 │

│ 阶段 │ │ 阶段 │ │ 阶段 │ │ 阶段 │ │ 阶段 │

└────┬────┘ └────┬────┘ └────┬────┘ └────┬────┘ └────┬────┘

│ │ │ │ │

▼ ▼ ▼ ▼ ▼

┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐

│安全需求 │ │SCA扫描 │ │渗透测试 │ │镜像扫描 │ │运行时 │

│分析 │ │代码审计 │ │模糊测试 │ │配置核查 │ │防护(RASP)│

└─────────┘ └─────────┘ └─────────┘ └─────────┘ └─────────┘

│ │ │ │ │

└──────────────┴──────────────┴──────────────┴──────────────┘

│

┌────────▼────────┐

│ 安全运营中心 │

│ 统一漏洞视图 │

└─────────────────┘

关键工具部署

| 环节 |

工具类型 |

功能说明 |

部署位置 |

| 代码提交 |

Git预提交钩子 |

阻断密钥、硬编码密码 |

代码仓库 |

| 构建阶段 |

SCA工具 |

检测依赖漏洞,生成SBOM |

CI/CD流水线 |

| 镜像构建 |

镜像扫描 |

扫描OS漏洞、恶意软件 |

镜像仓库 |

| 部署前 |

IAC扫描 |

检查Terraform/云配置风险 |

部署流水线 |

| 运行时 |

RASP |

防护0day漏洞,阻断攻击 |

生产环境 |

漏洞应急响应流程

漏洞公告发布

│

▼

┌─────────────────┐

│ 1. 情报收集 │◄── 订阅CNVD、CNNVD、厂商公告

│ (1小时内) │

└────────┬────────┘

│

▼

┌─────────────────┐

│ 2. 影响分析 │◄── 基于SBOM快速定位受影响系统

│ (2小时内) │

└────────┬────────┘

│

▼

┌─────────────────┐

│ 3. 处置决策 │◄── 升级/缓解/下线,确定优先级

│ (4小时内) │

└────────┬────────┘

│

┌────┴────┐

▼ ▼

┌───────┐ ┌───────┐

│有补丁 │ │无补丁 │

│立即升级│ │虚拟补丁 │

└───────┘ └───────┘

│

▼

┌─────────────────┐

│ 4. 验证复测 │◄── 确认漏洞修复,无业务影响

│ (24小时内) │

└────────┬────────┘

│

▼

┌─────────────────┐

│ 5. 复盘改进 │◄── 更新基线,优化检测规则

│ (72小时内) │

└─────────────────┘

3.3 方案三:AI服务安全管控(解决"AI工具滥用")

问题场景

- 业务部门私自部署大模型服务(Ollama、AnythingLLM等)

- AI服务默认无认证,直接暴露公网

- 敏感数据被上传至AI系统处理,存在泄露风险

安全管控框架

┌─────────────────────────────────────────────────────────┐

│ AI应用安全治理框架 │

├─────────────────────────────────────────────────────────┤

│ 层1:准入管控 │

│ ├── 建立AI应用白名单,未经审批禁止部署 │

│ ├── 数据分类分级,敏感数据禁止输入外部AI │

│ └── 部署环境隔离,AI服务仅限内网访问 │

├─────────────────────────────────────────────────────────┤

│ 层2:访问控制 │

│ ├── 强制身份认证(SSO集成) │

│ ├── 最小权限原则(基于角色的模型访问控制) │

│ └── 操作审计(全量Prompt和输出日志) │

├─────────────────────────────────────────────────────────┤

│ 层3:内容安全 │

│ ├── 输入过滤(敏感信息脱敏、恶意Prompt检测) │

│ ├── 输出审核(合规检查、幻觉检测) │

│ └── 知识库隔离(RAG文档权限控制) │

├─────────────────────────────────────────────────────────┤

│ 层4:运营监控 │

│ ├── 异常行为检测(高频访问、异常时段) │

│ ├── 资源监控(防止算力盗用) │

│ └── 模型水印(输出内容可追溯) │

└─────────────────────────────────────────────────────────┘

典型AI服务加固配置

场景:本地化大模型服务(以Ollama类为例)

# Nginx反向代理配置(安全加固版)

server {

listen 443 ssl;

server_name ai-service.internal.gov.cn;

# 1. 强制TLS 1.3,证书绑定

ssl_certificate /path/to/cert.pem;

ssl_certificate_key /path/to/key.pem;

ssl_protocols TLSv1.3;

# 2. 零信任接入:mTLS + JWT双因素认证

ssl_client_certificate /path/to/ca.pem;

ssl_verify_client on;

# 3. 访问控制:仅允许特定IP段+VPN接入

allow 10.0.0.0/8;

deny all;

# 4. 速率限制:防止API滥用

limit_req_zone $binary_remote_addr zone=ai_limit:10m rate=10r/m;

limit_req zone=ai_limit burst=20 nodelay;

# 5. 请求过滤:拦截危险操作

location /api/generate {

# 检查JWT令牌

auth_jwt "AI Service";

auth_jwt_key_file /path/to/jwt.key;

# 内容安全检查(集成敏感词过滤)

access_by_lua_file /path/to/content_filter.lua;

proxy_pass http://localhost:11434;

# 日志记录:全量审计

access_log /var/log/ai-access.log detailed;

}

# 6. 管理接口禁止公网访问

location /admin {

return 403;

}

}

3.4 方案四:身份与访问管理(IAM)强化

零信任访问架构

┌─────────────────────────────────────────────────────────┐

│ 身份可信验证层 │

│ ┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐ │

│ │ 多因素 │ │ 设备证书│ │ 生物特征│ │ 行为分析│ │

│ │ 认证 │ │ 绑定 │ │ 识别 │ │ 评估 │ │

│ └────┬────┘ └────┬────┘ └────┬────┘ └────┬────┘ │

│ └─────────────┴─────────────┴─────────────┘ │

│ │ │

│ ▼ │

│ ┌─────────────────────────────────────────────────┐ │

│ │ 动态访问决策引擎 │ │

│ │ [身份] + [设备] + [环境] + [行为] ──► [权限] │ │

│ │ 用户属性 终端安全 地理位置 操作习惯 │ │

│ └─────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────┘

│

┌─────────────────────┼─────────────────────┐

▼ ▼ ▼

┌─────────┐ ┌─────────┐ ┌─────────┐

│ 特权访问 │ │ 普通办公 │ │ 开发运维 │

│ PAM │ │ SSO │ │ 堡垒机 │

│ │ │ │ │ │

│ 密码托管│ │ 统一门户│ │ 运维审计│

│ 会话录像│ │ 应用集成│ │ 命令过滤│

│ 高危操作复核│ │ 单点登出│ │ 文件传输管控│

└─────────┘ └─────────┘ └─────────┘

特权账号管理(PAM)

| 管控措施 |

实施要点 |

技术实现 |

| 密码托管 |

定期轮换,长度≥16位,复杂度随机 |

HashiCorp Vault/CyberArk |

| 会话管控 |

图形/字符会话全程录像,可审计回放 |

堡垒机集成 |

| 命令过滤 |

高危命令(rm -rf、drop等)阻断或复核 |

正则匹配+AI识别 |

| 文件传输 |

禁止直接传输,通过受控中转站 |

SFTP代理+杀毒扫描 |

| 双人授权 |

核心系统操作需第二人审批 |

工作流引擎 |

3.5 方案五:安全运营中心(SOC)建设

三级运营体系

┌─────────────────────────────────────────────────────────┐

│ L3:战略层(管理层) │

│ ├── 安全态势报告(月度/季度) │

│ ├── 合规性评估与整改决策 │

│ └── 安全预算与资源规划 │

├─────────────────────────────────────────────────────────┤

│ L2:战术层(分析层) │

│ ├── 威胁狩猎(主动发现APT) │

│ ├── 事件深度分析(根因定位) │

│ └── 攻防演练与复盘 │

├─────────────────────────────────────────────────────────┤

│ L1:运营层(监控层) │

│ ├── 7×24小时告警监控与初步研判 │

│ ├── 工单分发与处置跟踪 │

│ └── 基线核查与漏洞验证 │

└─────────────────────────────────────────────────────────┘

关键运营指标(KPI)

| 指标类别 |

指标名称 |

目标值 |

计算方法 |

| 检测能力 |

平均检测时间(MTTD) |

< 5分钟 |

攻击发生到告警产生 |

| 响应能力 |

平均响应时间(MTTR) |

< 30分钟 |

告警产生到处置完成 |

| 处置效率 |

高危漏洞修复时效 |

< 24小时 |

漏洞确认到修复上线 |

| 运营质量 |

误报率 |

< 5% |

误报告警/总告警数 |

| 覆盖程度 |

核心资产监控覆盖率 |

100% |

已监控资产/总资产 |

3.6 方案六:数据安全与隐私保护

数据全生命周期防护

┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐

│ 采集 │──►│ 传输 │──►│ 存储 │──►│ 使用 │──►│ 销毁 │

│ 阶段 │ │ 阶段 │ │ 阶段 │ │ 阶段 │ │ 阶段 │

└────┬────┘ └────┬────┘ └────┬────┘ └────┬────┘ └────┬────┘

│ │ │ │ │

▼ ▼ ▼ ▼ ▼

┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐ ┌─────────┐

│分类分级 │ │TLS 1.3 │ │加密存储 │ │脱敏展示 │ │安全擦除 │

│最小必要 │ │VPN通道 │ │密钥托管 │ │权限控制 │ │介质销毁 │

│告知同意 │ │证书绑定 │ │访问审计 │ │水印溯源 │ │日志留存 │

└─────────┘ └─────────┘ └─────────┘ └─────────┘ └─────────┘

数据分类分级示例

| 级别 |

定义 |

示例 |

防护要求 |

| 核心数据 |

关系国家安全、公共利益 |

重要政务数据、关键基础设施数据 |

物理隔离、专网传输、国密加密 |

| 重要数据 |

影响机构正常运转或公民权益 |

业务系统数据、个人信息批量数据 |

访问审批、脱敏使用、审计追溯 |

| 内部数据 |

仅限内部使用 |

内部通知、工作文档 |

身份认证、权限控制、外传审批 |

| 公开数据 |

可向社会公开 |

政策法规、办事指南 |

完整性保护、防篡改 |

四、实施路线图

4.1 分阶段建设计划

2025年 2026年 2027年

│ │ │

▼ ▼ ▼

┌──────┐ ┌──────┐ ┌──────┐

│基础夯实│───►│能力完善│──────►│智慧运营│

│ 年 │ │ 年 │ │ 年 │

└──┬───┘ └──┬───┘ └──┬───┘

│ │ │

▼ ▼ ▼

┌─────────────────────────────────────────────────────────┐

│ 第一阶段(0-6个月):止血与基础 │

│ • 完成全量资产测绘,清理违规暴露面 │

│ • 部署下一代防火墙、WAF、EDR等基础防护 │

│ • 建立漏洞管理流程,高危漏洞24小时闭环 │

│ • 制定安全管理制度,明确责任分工 │

└─────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────┐

│ 第二阶段(6-18个月):体系化建设 │

│ • 建设零信任架构,统一身份认证 │

│ • 部署SOC平台,实现威胁情报驱动 │

│ • 建立DevSecOps流水线,软件供应链安全 │

│ • 完成数据分类分级,敏感数据加密 │

│ • 通过等级保护2.0三级测评 │

└─────────────────────────────────────────────────────────┘

│

▼

┌─────────────────────────────────────────────────────────┐

│ 第三阶段(18-36个月):智能化运营 │

│ • 引入AI辅助威胁检测与响应(SOAR) │

│ • 建立红蓝对抗常态化机制 │

│ • 实现安全能力云化、服务化 │

│ • 达到网络安全成熟度模型(CSMM)4级 │

└─────────────────────────────────────────────────────────┘

4.2 关键里程碑

| 时间节点 |

里程碑 |

验收标准 |

| 第1个月 |

资产清晰 |

建立100%准确的资产台账,违规暴露面清零 |

| 第3个月 |

基础防护 |

核心系统WAF、EDR覆盖率100% |

| 第6个月 |

流程运转 |

漏洞平均修复时间<7天,高危<24小时 |

| 第12个月 |

体系成型 |

通过等保三级测评,SOC正式运营 |

| 第24个月 |

能力成熟 |

攻防演练攻击发现率>80%,MTTR<30分钟 |

五、保障措施

5.1 组织保障

┌─────────────────────────────────────────┐

│ 网络安全和信息化领导小组 │

│ (单位主要负责人任组长) │

└─────────────────────────────────────────┘

│

┌───────────────┼───────────────┐

▼ ▼ ▼

┌─────────┐ ┌─────────┐ ┌─────────┐

│ 管理层面 │ │ 技术层面 │ │ 运营层面 │

│ │ │ │ │ │

│•安全政策│ │•架构设计│ │•日常监控│

│•合规审计│ │•项目建设│ │•应急响应│

│•人员管理│ │•运维保障│ │•态势分析│

└─────────┘ └─────────┘ └─────────┘

5.2 制度保障清单

| 制度类别 |

制度名称 |

核心内容 |

| 基础管理 |

《网络安全管理办法》 |

组织架构、职责分工、总体要求 |

| 人员管理 |

《人员安全管理制度》 |

背景审查、保密协议、离岗交接 |

| 资产管理 |

《信息资产管理办法》 |

资产台账、分级保护、全生命周期 |

| 运维管理 |

《系统运维操作规程》 |

变更管理、配置基线、日志审计 |

| 应急管理 |

《网络安全应急预案》 |

分级响应、处置流程、演练要求 |

| 外包管理 |

《外包服务安全规范》 |

服务商准入、人员管控、保密要求 |

5.3 技术保障要点

- 国产化适配:优先选用通过安全审查的国产化产品

- 供应链安全:核心系统避免使用存在地缘政治风险的组件

- 密码应用:符合GM/T 0054-2018《信息系统密码应用基本要求》

- 容灾备份:核心系统RTO<4小时,RPO<1小时

六、方案价值总结

| 痛点 |

解决方案 |

预期效果 |

| 私搭乱建,暴露面不清 |

暴露面测绘+准入审批 |

违规暴露面清零,资产100%纳管 |

| 开源漏洞,修复滞后 |

SCA+DevSecOps+应急响应 |

高危漏洞24小时闭环,0高危存量 |

| AI滥用,数据泄露 |

AI安全治理框架 |

AI应用100%审批,敏感数据0泄露 |

| 权限混乱,内部威胁 |

零信任+IAM+PAM |

特权账号100%托管,横向移动阻断 |

| 告警疲劳,响应缓慢 |

SOC+SOAR+威胁情报 |

MTTR<30分钟,自动化响应率>70% |

本方案可根据各单位实际情况调整实施优先级,建议优先处理高危暴露面和已知漏洞,逐步完善体系化建设。